기술 기자

게티 이미지

게티 이미지영국은 그녀에 따르면 우크라이나에서 외국의 도움을받는 사람들을 포함하여 여러 조직을 목표로하는“악의적 인 사이버 파지나”라고 밝혔다.

영국 국립 사이버 보안 센터 (NCSC)는 미국, 독일 및 프랑스를 포함한 동맹국들과의 공동 조사를 마친 후 2022 년 이래 러시아 군사 부대가 주 및 민간기구를 목표로했다고 밝혔다.

여기에는 방어 공급, IT 서비스 및 물류 지원에 참여하는 조직이 포함됩니다.

NATO와 호주 10 개 국가의 보안 기관은 러시아 스파이가 해킹 방법의 조합을 사용하여 네트워크에 대한 액세스를 얻었다고 말했다.

목표 중 일부는 우크라이나 국경의 인터넷과 관련된 카메라였습니다.

이 보고서는 또한“군사 설치 및 기차역 옆에 약 10,000 대의 카메라 등급을 이용할 수있게되었다고 밝혔다.

그는 “배우들도 교통 실과 같은 법적 시립 서비스를 사용했다”고 덧붙였다.

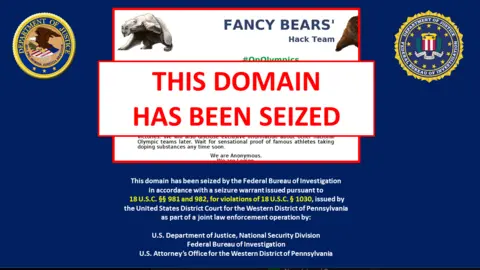

간첩으로 기소 된 러시아 군사 부대는 Gru Unit 26165라고하지만 멋진 곰을 포함한 많은 비공식 이름을 착용합니다.

보안 전문가에 따르면, 해커 그룹의 유명한 팀은 이전에 세계 반 도핑 데이터에서 유출되었으며 2016 년 미국 민주당위원회에서 사이버에서 중요한 역할을했다고 알려져 있습니다.

NCSC 이사 인 폴 치 체스터 (Paul Chichester) 이사 인 폴 치 체스터 (Paul Chichester)는“러시아 군사 정보 서비스의 악의적 인 캠페인은 우크라이나 지원에 관여하는 사람들을 포함하여 대상 조직의 심각한 위험이다.

“우리는 조직이 네트워크를 보호하기 위해 상담에 포함 된 위협 및 완화에 대한 팁에 익숙해지는 것이 좋습니다.”

Google Arge Intelligence Group의 최고 분석가 인 John Hulkvist는 우크라이나로의 상품 운동에 참여하는 사람은 러시아 군사 정보를“의도적으로 고려해야한다”고 말했다.

“전장에 대한 지원을 결정하는 데 관심이있을뿐만 아니라 물리적 또는 사이버 수단 으로이 지원을 위반하는 데 관심이 있습니다.”

“이러한 사건은 다른 심각한 행동의 전임자가 될 수 있습니다.”

인터넷 아카이브

인터넷 아카이브사이버 보안에 대한 공동 상담에 따르면 팬시 베어는 항구, 공항, 항공 교통 관제 및 방어 산업을 포함한 중요한 인프라와 관련된 조직을 목표로했다고 밝혔다.

이들은 어머니와 미국의 12 개 유럽 국가에있었습니다.

보고서는 해커가 암호의 결합을 포함하여 액세스를 얻기 위해 방법의 조합을 사용했다고 밝혔다.

사용 된 또 다른 방법을 Spearphishing이라고하며, 여기서 가짜 이메일은 시스템에 액세스 할 수있는 특정 사람들을 대상으로합니다.

입구 시스템에 데이터를 입력하는 가짜 페이지가 표시되거나 링크를 클릭 한 다음 악성 소프트웨어를 설정하는 것이 좋습니다.

보고서는“비문이있는 전자 서신의 항목은 다양했으며 전문 주제와 성인에 이르기까지 다양했습니다.

Microsoft Outlook에 대한 취약점은 또한“Outlook 캘린더 임명을위한 특별히 개발 된 초대장을 통해”회계 데이터를 수집하는 데 사용되었습니다.

Sophos 카운터 위협의 인텔리전스 이사 인 Intelligence 국장에 따르면, 이러한 방법의 일환으로 이러한 유형의 방법은 “10 년 이상이 그룹의 주요 전술”이라고 말했다.

카메라에 대한 접근” [weapons] 목표”라고 덧붙였다.

Dragos Cybersecurity Company는 BBC에 NCSC 보고서와 관련된 해킹 활동을 추적한다고 말했다.

로버트 엠 리 (Robert M. Lee) 전무 이사는 자신이 따르는 해커들이 기업 컴퓨터 네트워크에서 발판을 마련하는 데 관심이 있었을뿐만 아니라 산업 통제 시스템에 침투하여 중요한 지적 재산을 훔치고 스파이 또는 파괴적인 공격에 대한 스스로 이해를 훔칠 수 있다고 말했다.